2021年8月、テリロジーワークスは世界中で猛威を振るうランサムウェアグループのLockBitに対するインタビューに成功しました。特に興味深い項目を対象に様々な角度からLockBitのコメントを分析し、このたび、レポート「LockBit: ランサムウェアグループメンバーへのインタビューの分析」を作成しました。

なぜランサムウェアグループ LockBitへのインタビューを行ったのか?

テリロジーワークスはこれまで、RussianOSINTがREvilメンバーに行ったインタビューの日本語翻訳や、RussianOSINT運営者へのインタビュー記事を公開してきました。さらに、弊社でもREvilメンバーに対しインタビューを行い、その回答の分析を「REvilランサムウェア:Affiliates and Victims」というレポートにて公開しました。

また、当レポートの公開に先立ち、RussianOSINTがLockBitメンバーに行ったインタビューの日本語翻訳も公開しております。

今回LockBitに対する当社独自のインタビューを行ったのは、彼らと直接のやり取りからLockBit、およびランサムウェアグループの本質に迫り、未だに後を絶たないランサムウェア被害を未然に防ぐために何が必要であるかについて検証することが目的です。

LockBitへのインタビュー方法

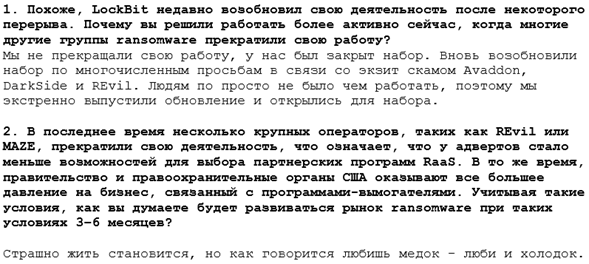

インタビューは、事前に我々が用意した20の質問をLockBitメンバーに送る形で行われ、20問すべてにおいて回答を得ました。以下はロシア語で行われた、実際のLockBitとのやり取りの例です。

分析で明らかになるLockBitおよびその協力者の、活動の実態やその変化

当レポートではLockBitの組織構成、ターゲットの選定プロセス、アフィリエイトとの関係、そして被害に遭った企業に何か共通する項目があるかという点をカバーしています。

ランサムウェアは、2021年においても主要なサイバー脅威の一角を占めています。大規模な攻撃の数々に伴って増大する各国の法執行機関からの注目や、DarkSideやREvilといった主要なランサムウェアオペレーターの消滅にも関わらず、多くのランサムウェアオペレーターは新たな標的を次々と見つけ、攻撃を実行しています。本レポートでは、ランサムウェアオペレーターの用いる新たな技術や戦術や、LockBitランサムウェアが各国の注目を受けながらも活発に攻撃を行うことのできる理由などに触れ、LockBitを始めとするランサムウェア攻撃のリスクを低減するために組織が行うべき事項をご紹介します。

レポートの内容

エグゼクティブサマリー

- LockBitとは

- ランサムウェア市場

Q&A

弊社のコメント - 攻撃先の選定

Q&A

弊社のコメント - 攻撃の流れ

Q&A

弊社のコメント - 推奨事項

レポートをご覧いただくには

レポートの閲覧を希望される方は、以下のボタンからフォームにご登録をお願いします。

ご登録確認後、弊社よりレポート閲覧方法のご案内をメールにてお送りいたします。

- 競合他社および個人の方からのご登録はご遠慮くださいますようお願い申し上げます。

- 業務でお使いの、ご所属企業・組織のドメインのメールアドレスを入力してください。

- 資料の転載・転用などの二次利用や拡散はご遠慮ください。

関連ウェビナー(終了)

ランサムウェアグループLockBit、BlackMatterメンバーへのインタビューに基づく分析について講演するウェビナーを11月2日に開催予定です。以下の記事にて詳細をご確認ください。

| この記事をシェア |

|---|

表紙.png)